Bettercap:更好的自动化跨平台中间人攻击工具(1) 安装和图形化

休止千鹤 | 12/03/2022引子

还记得很多年前, 曾经用着那些古老的工具. 在从backtrack到kali linux. 在终端用着各种工具, 脚本繁琐地组合, 不停地修改iptables仅仅是为了配合Arp欺骗做一些什么.

但是如今Bettercap的出现大大地简化了这个过程.

bettercap is a powerful, easily extensible and portable framework written in Go which aims to offer to security researchers, red teamers and reverse engineers an easy to use, all-in-one solution with all the features they might possibly need for performing reconnaissance and attacking WiFi networks, Bluetooth Low Energy devices, wireless HID devices and IPv4/IPv6 networks.

- 这个工具基于Go, 意味着可以轻松地跨平台运行.

- 从网络发现到Arp攻击, SSLstrip, DNS欺骗, 抓包, 请求修改, js注入等等, 全部打包. 只需要几条命令(或者, 鼠标点点)就可以进行攻击.

- API接口, 拥有图形化界面. 自带HTTP(S)服务器.

- 除此以外, 还拥有BLE和GPS等更底层的测试功能.我没什么研究就是.

- 可以自己编写脚本进行更快速的攻击部署.

(另外作者 evilsocket 其实也是当时的dsploit, csploit的开发者, 他还有另一个防火墙项目也可以玩玩.

安装

请各位去官方文档看吧, 这里翻译一遍没有任何意义. 我也比较懒. 另外, 即使日后出现变更的话这篇文章依旧会有时效性.

哦, 提醒一下, 如果你是Arch类系统用户, 安装只需要yay一下, 非常容易.

同样, 这款工具也在Termux的源里, 意味着可以在Android手机上运行. 未来我会写一篇文章. 目前我在Android下使用这款工具时依旧有一些严重的问题.

图形化, 404 Not Found solution

这款工具有一个自带Web UI, 别急, 在此之前我们需要执行:

sudo bettercap -eval "caplets.update; ui.update; q"

Calpets是bettercap的攻击模板, 说白了就是脚本化的攻击命令. caplets.update是下载更新所有的caplets, 当然了, web UI也是作为这种方式添加进去的. 然后ui.update就是下载最新的web UI,q是执行完了以后退出.

嗯, 若是这个时候你去启动web UI你大概率会看到一个404 NOT FOUND. 那是因为脚本里web服务的根目录很可能和你安装的web UI目录不一样.

所以找一下http-ui.cap这个模板到底在哪里:

find /usr/ -name http-ui.cap

同样我们需要找到和caplets目录同一个目录下的ui目录, 修改http-ui.cap的默认web路径, 也就是这行:

set http.server.path /usr/local/share/bettercap/ui(然而我其实是ln过去的)

记得修改登录的用户名和密码

修改好后启动Bettercap,

如果没有任何错误, 我们可以输入

sudo bettercap -caplet http-ui

然后打开浏览器, 访问http://127.0.0.1

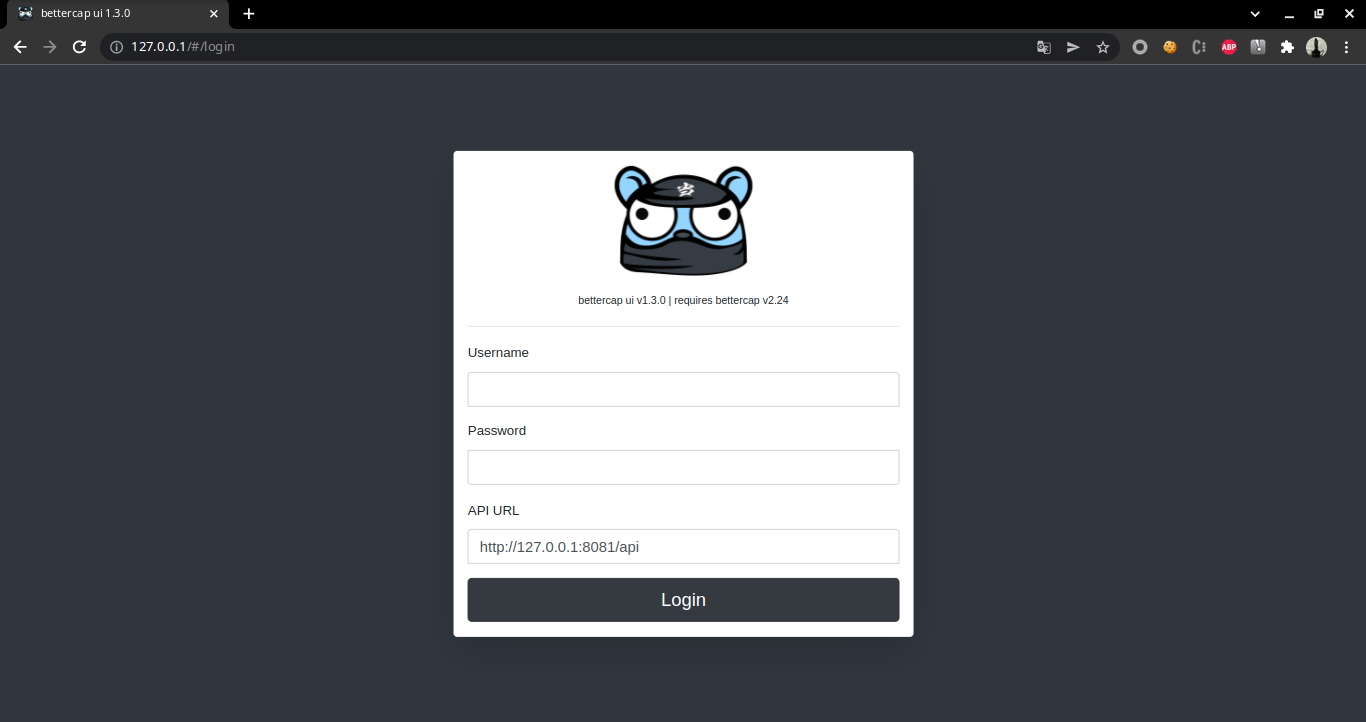

不出意外我们会看见

输入我们的用户名和密码就可以了. 当然默认的是user和pass.

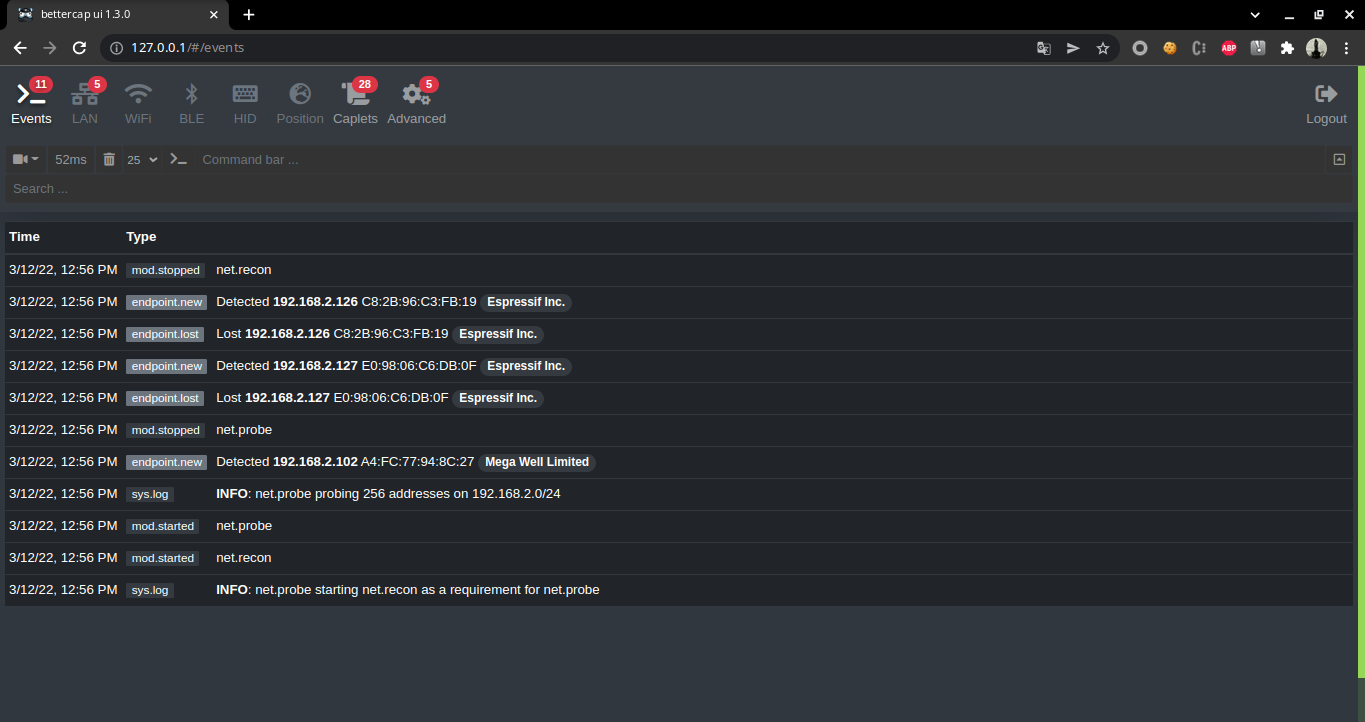

接下来我们将进行一场演习:

Views:

Comments

(no comments...maybe you can be the first?)